Electronic Team uses cookies to personalize your experience on our website. By continuing to use this site, you agree to our cookie policy. Click here to learn more.

Como utilizar um dongle USB numa máquina virtual Hyper-V. Dicas práticas para a utilização diária.

Saiba como utilizar um dongle em ambientes virtuais VMware. Sugestões e boas práticas essenciais.

Guia completo sobre passthrough de dongle USB no VirtualBox – tutorial detalhado para configurar o Donglify e os ajustes no VirtualBox.

Todas as dicas sobre como trabalhar com dongles em ambientes virtuais. Continue a ler para obter mais informações.

Aprenda a utilizar chaves de segurança numa ligação RDP.

Guia prático sobre como utilizar software protegido sem dongles com o Donglify.

Tutorial completo sobre como partilhar o acesso a dongles USB.

A solução para o problema da partilha de uma chave USB eLicenser. Tutorial Donglify e alternativas disponíveis.

Instruções passo a passo para iniciar sessão na sua conta Donglify com um token de segurança.

Tutorial Donglify sobre como partilhar um dongle entre vários computadores.

Dicas e instruções para aceder remotamente a dongles USB de assinatura digital. Saiba como implementar esta tecnologia no seu negócio.

O que é um software CAD e porque precisa de um dongle para o utilizar? Casos de utilização mais comuns e problemas frequentes.

Solução para aceder a software CAD dentário. Trabalhe via RDP e thin client e aceda ao dongle CAD com o Donglify.

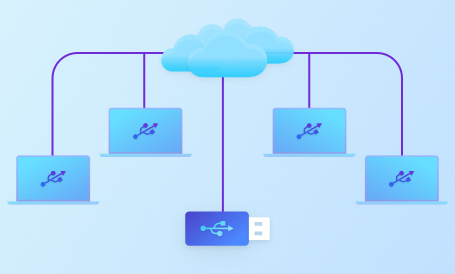

Como criar um servidor de dongles com uma solução de software dedicada e qual o hardware recomendado para montar um servidor de dongles USB.

Tutorial Donglify sobre como partilhar um dongle entre dois computadores.

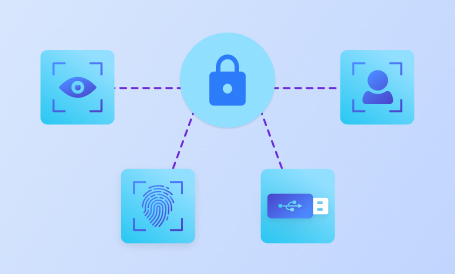

Definição e casos de utilização da autenticação como serviço. Como funciona e que opções existem.

Quais são os diferentes tipos de autenticação multifator? Definição e apresentação dos dispositivos mais comuns.

Como funciona a autenticação sem password e quais os tipos existentes. Uma análise sobre a crescente relevância desta tecnologia.

Como se proteger contra a pirataria – problemas de segurança em software e recomendações práticas.

Como proteger o seu dongle e aumentar a sua durabilidade. Leia os nossos conselhos para prolongar a vida útil do dispositivo.

Tudo sobre os dongles USB e os seus cenários de utilização em diferentes setores.

Como aceder a um token de segurança a partir de um computador remoto – descubra as aplicações mais eficazes para resolver este desafio.