Electronic Team uses cookies to personalize your experience on our website. By continuing to use this site, you agree to our cookie policy. Click here to learn more.

Este artigo explica como acessar um token USB físico – como um dongle ou chave de segurança – remotamente por meio de uma rede. Na prática, se você tiver um dongle USB (usado para autenticação de dois fatores, assinaturas digitais, operações criptográficas e mais) conectado a uma máquina, este artigo ajuda você a escolher o software certo para compartilhar com segurança esse token USB com outros computadores na rede.

Essa abordagem se baseia na virtualização de portas USB, que permite que a máquina remota reconheça e use o token como se estivesse conectado localmente. O artigo também explora recursos adicionais, como permitir várias conexões ao mesmo token.

Há uma questão que a maioria dos usuários relata em relação à implementação dos tokens de segurança USB. Esse problema tem a ver com desfrutar da plena funcionalidade de um dispositivo em cenários em que não é possível uma ligação física.

Podem surgir problemas específicos quando os usuários tentam compartilhar o acesso a um token USB remoto através de uma ligação de rede. No caso de organizações que dependem da autenticação baseada em token partilhado entre vários usuários (como um token bancário, por exemplo), é necessária uma ferramenta especializada de terceiros que permita aos usuários copiar um dispositivo para um computador remoto.

Aqui estão vários métodos para compartilhar tokens de segurança USB usando uma solução de software:

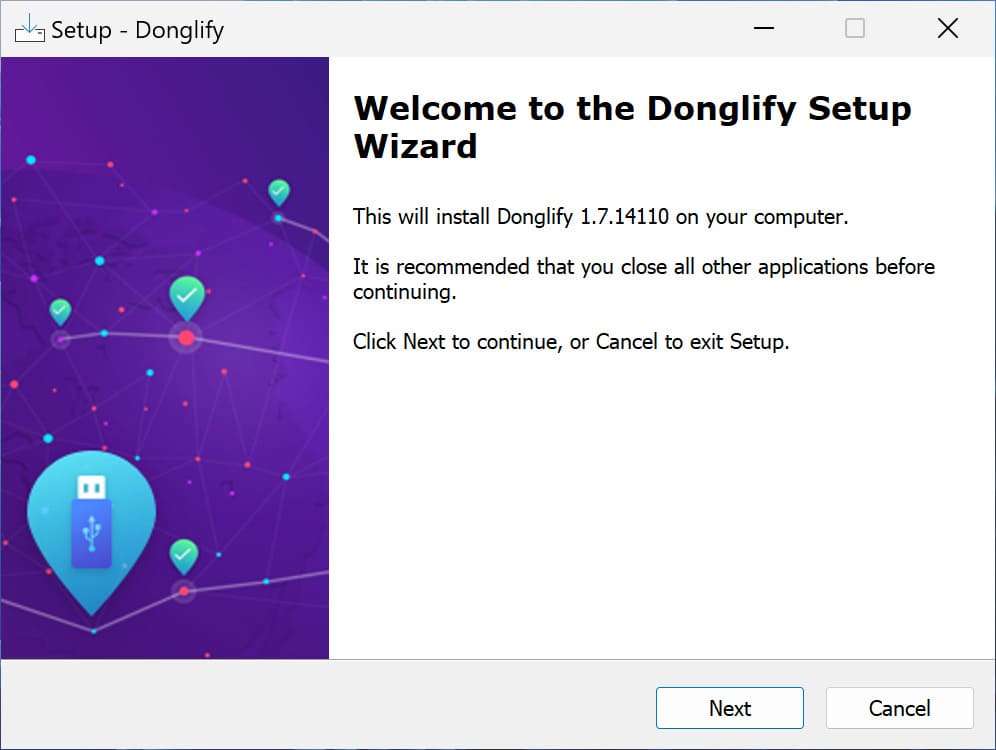

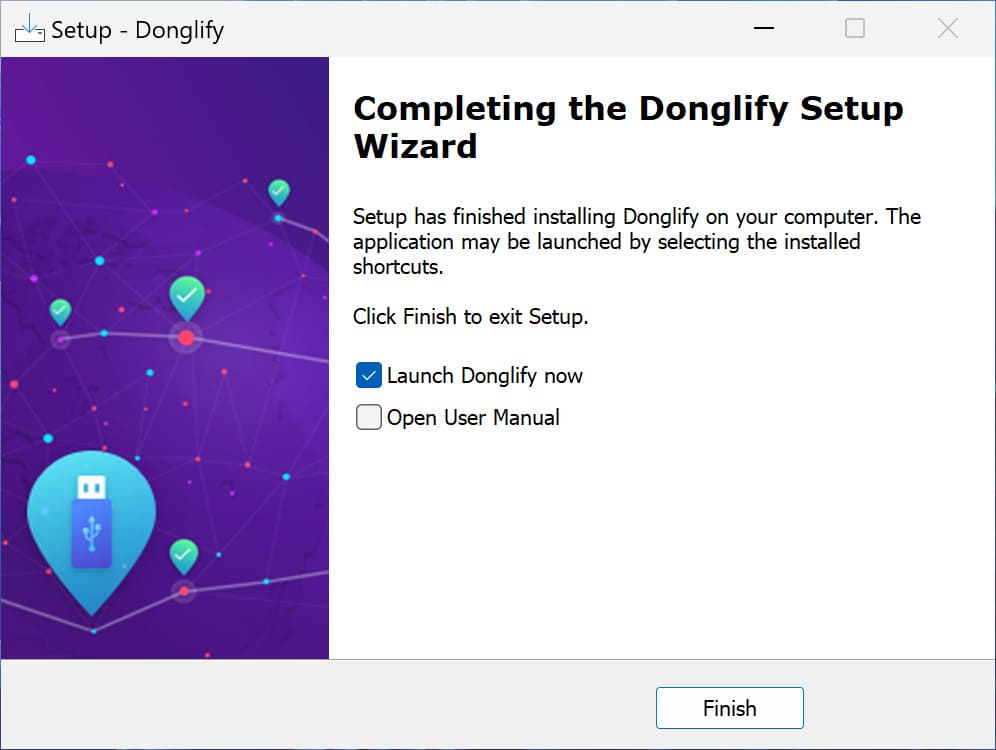

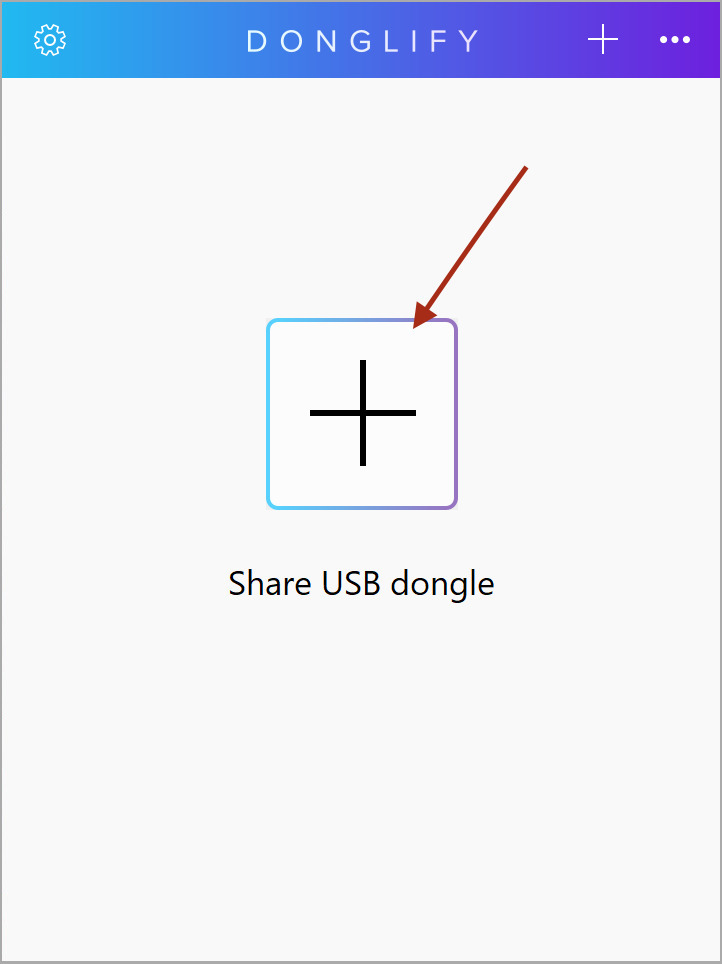

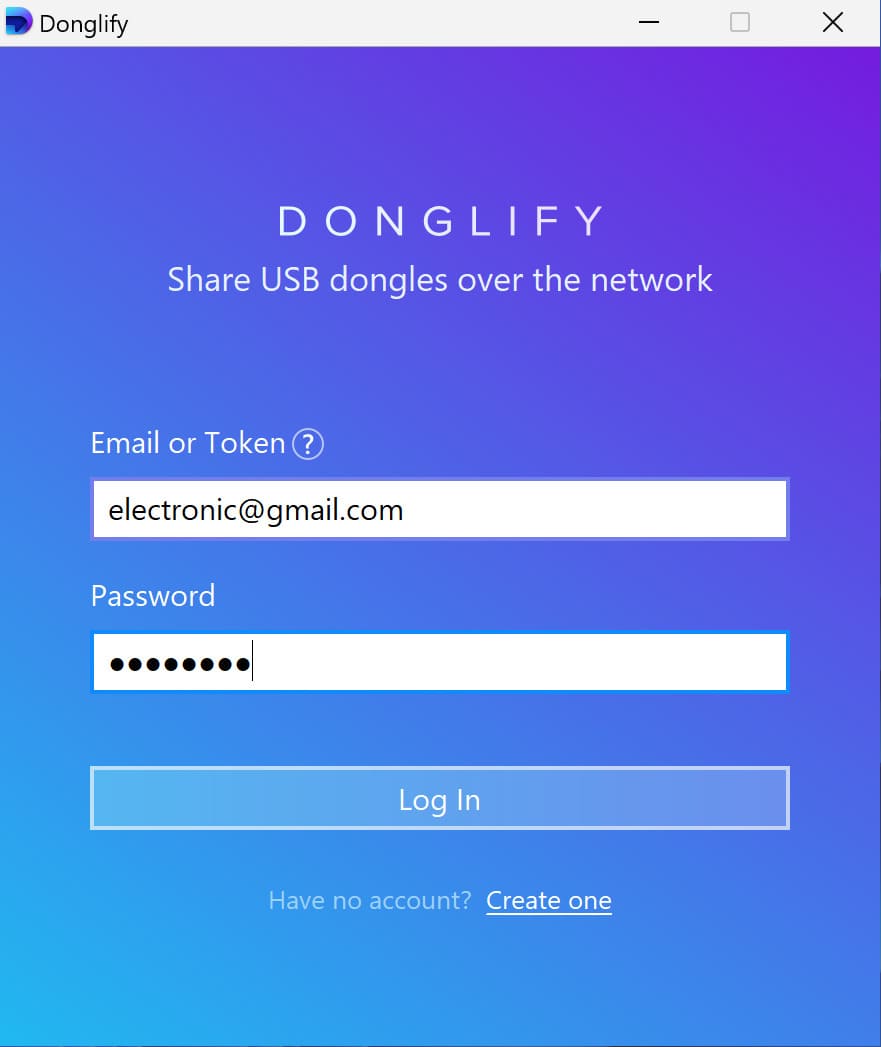

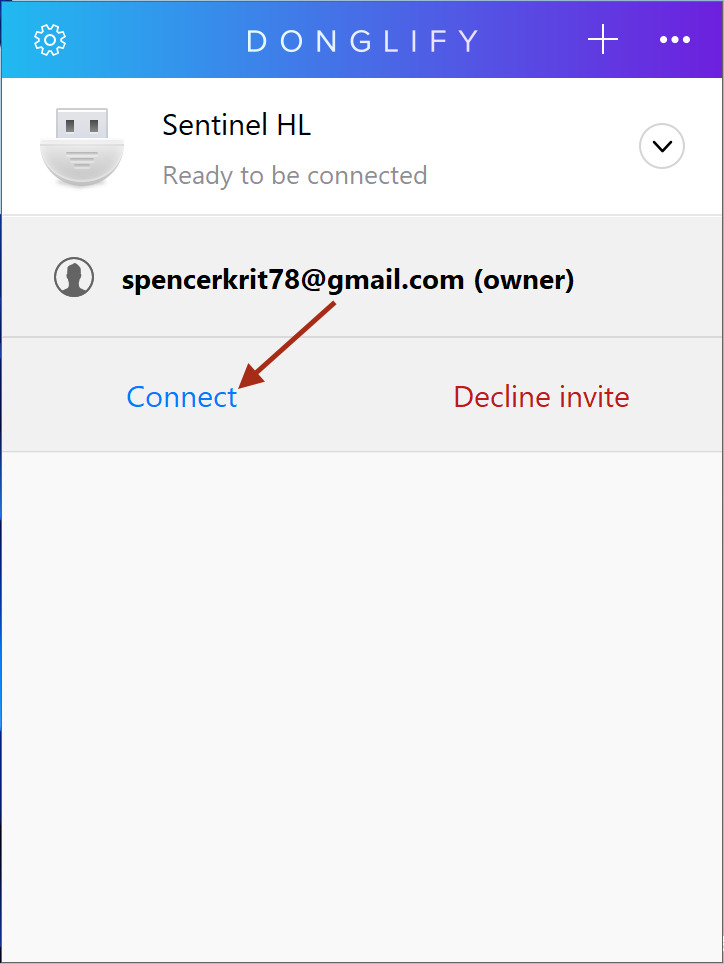

Existem duas maneiras diferentes de usar o Donglify:

A ferramenta pode ser usada para acessar qualquer tipo de dongle de segurança USB a partir de um único computador remoto.

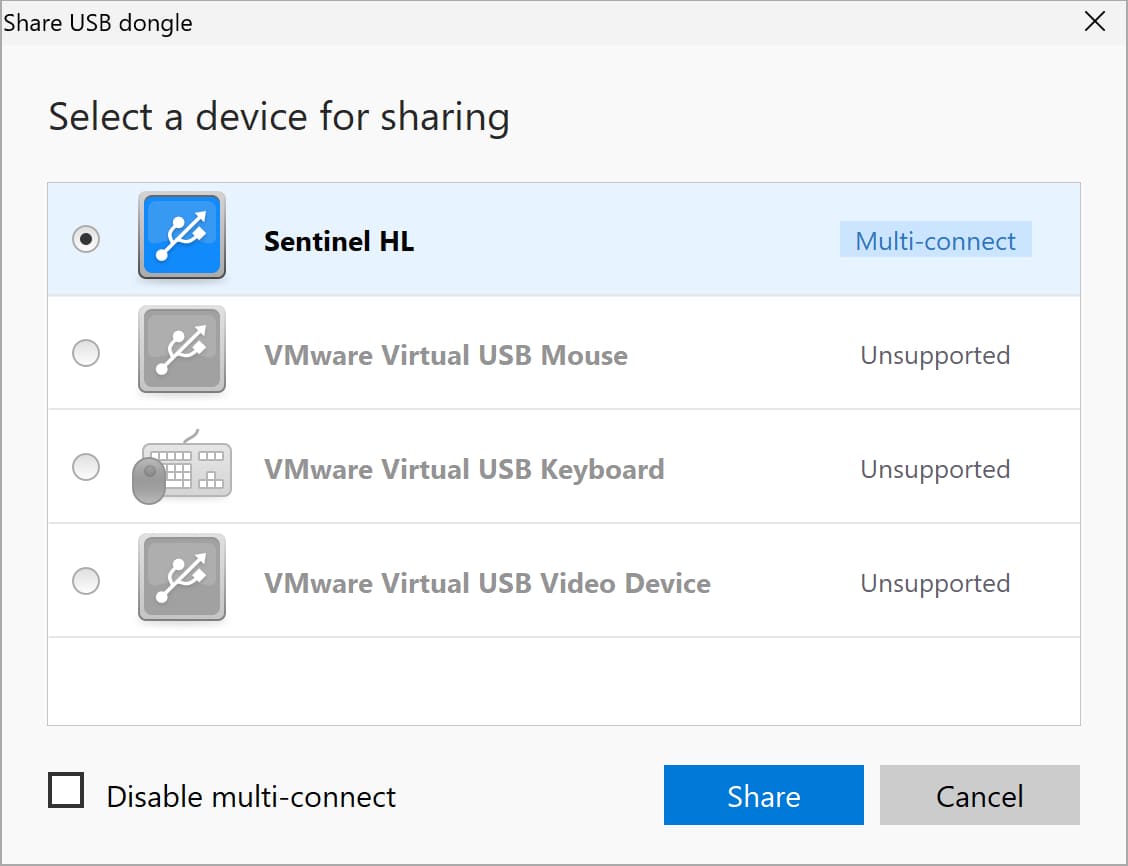

Está disponível uma opção de multiconexão que permite compartilhar um token USB pela rede com várias máquinas ao mesmo tempo*.

Depois que a comunicação com o token USB compartilhado for estabelecida, o dispositivo ficará acessível por meio do Gerenciador de dispositivos, assim como foi conectado fisicamente à máquina. A Donglify emprega técnicas avançadas de criptografia para proteger os dados transferidos pela rede, dando a você a tranquilidade de saber que sua comunicação é segura.

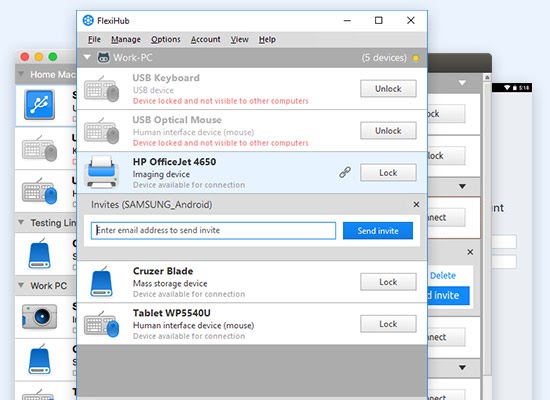

O FlexiHub é outro software com recursos similares aos do Donglify. Você pode usá-lo como software de acesso remoto, mas a ferramenta não oferece a possibilidade de estabelecer múltiplas conexões com o mesmo dispositivo.

Siga estas etapas fáceis para usar o FlexiHub:

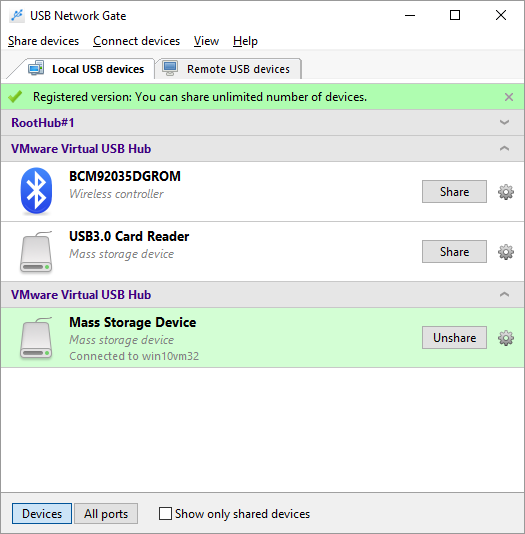

O USB Network Gate permite que você compartilhe um token de segurança com uma máquina remota por vez. Um recurso interessante do software é a capacidade de ver qual máquina está atualmente conectada a um dispositivo USB. Isso pode ser muito útil se você se esqueceu de desconectar o dongle de outro computador.

Veja como acessar facilmente um token USB remoto usando o USB Network Gate: