Electronic Team uses cookies to personalize your experience on our website. By continuing to use this site, you agree to our cookie policy. Click here to learn more.

Dieser Artikel erklärt, wie man auf ein physisches USB-Token – wie etwa einen Dongle oder Sicherheitsschlüssel – über ein Netzwerk aus der Ferne zugreifen kann. Praktisch bedeutet dies: Wenn Sie einen USB-Dongle (verwendet für Zwei-Faktor-Authentifizierung, digitale Signaturen, kryptografische Operationen und mehr) an einem Rechner angeschlossen haben, hilft Ihnen dieser Artikel dabei, die richtige Software auszuwählen, um dieses USB-Token sicher mit anderen Computern im Netzwerk zu teilen.

Dieser Ansatz basiert auf der Virtualisierung von USB-Ports, wodurch der entfernte Rechner das Token so erkennt und nutzt, als wäre es lokal eingesteckt. Der Artikel untersucht außerdem zusätzliche Funktionen, wie die Möglichkeit, mehrere Verbindungen mit demselben Token zu aktivieren.

Es gibt ein Problem, das die meisten Benutzer bei der Implementierung von USB-Sicherheitstoken melden werden. Dieses Problem hat damit zu tun, die volle Funktionalität eines Geräts in Szenarien zu erleben, in denen eine physische Verbindung keine Option ist.

Spezifische Probleme können auftreten, wenn Benutzer versuchen, den Zugriff auf ein Remote-USB-Token über eine Netzwerkverbindung freizugeben. Für Organisationen, die sich auf eine Token-basierte Authentifizierung verlassen, die von mehreren Benutzern geteilt wird (wie beispielsweise ein Bank-Token), ist ein dediziertes Drittanbieter-Tool erforderlich, mit dem Benutzer ein Gerät auf einen Remote-Computer kopieren können.

Hier sind mehrere Methoden zum Freigeben von USB-Sicherheitstoken mithilfe einer Softwarelösung:

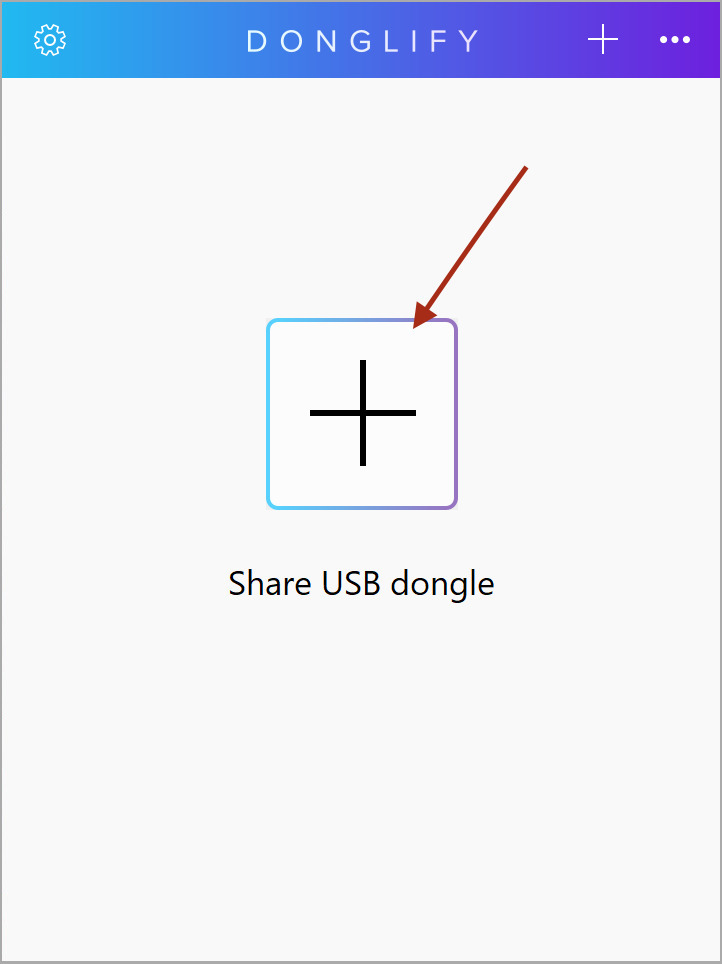

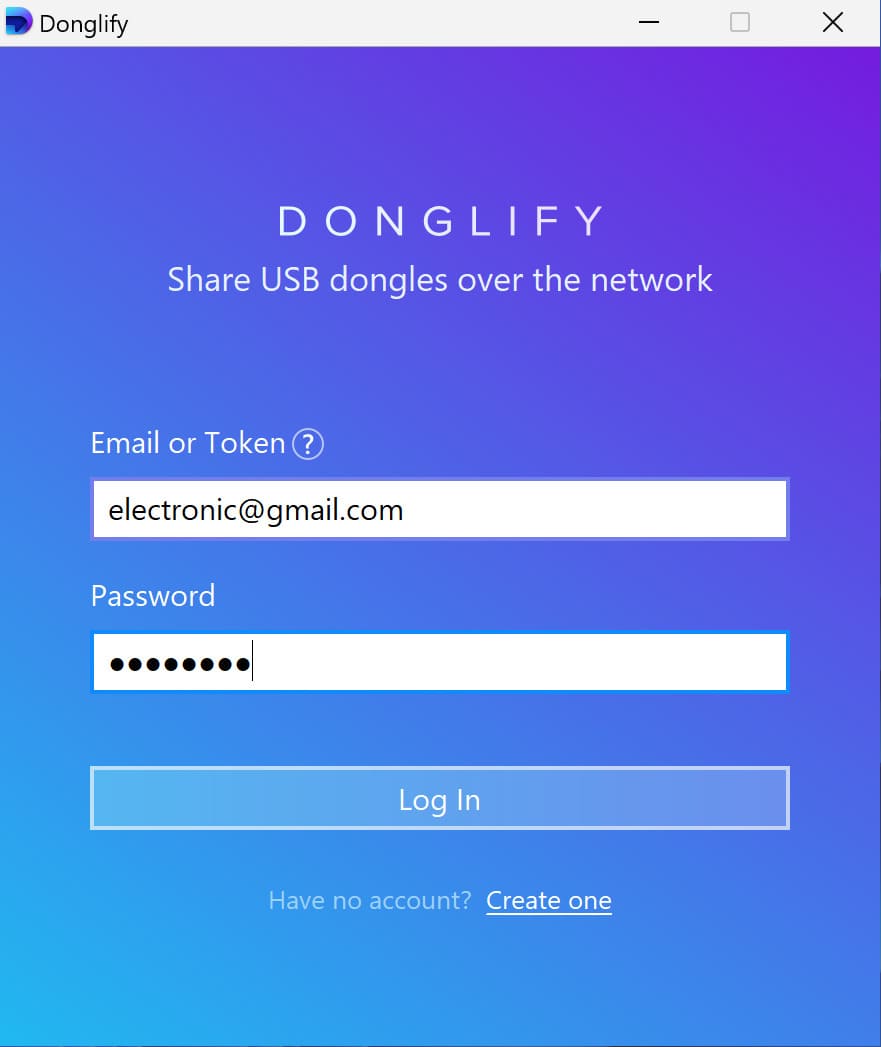

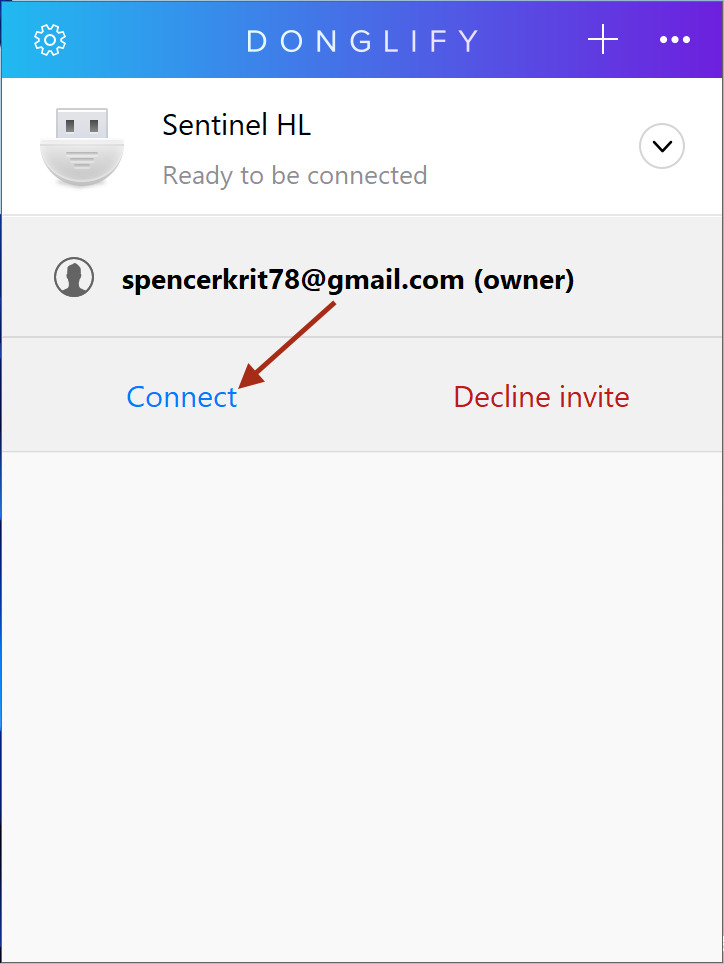

Es gibt zwei verschiedene Möglichkeiten, wie Donglify verwendet werden kann:

Das Tool kann verwendet werden, um von einem einzelnen Remote-Computer aus auf jede Art von USB-Sicherheits-Dongle zuzugreifen.

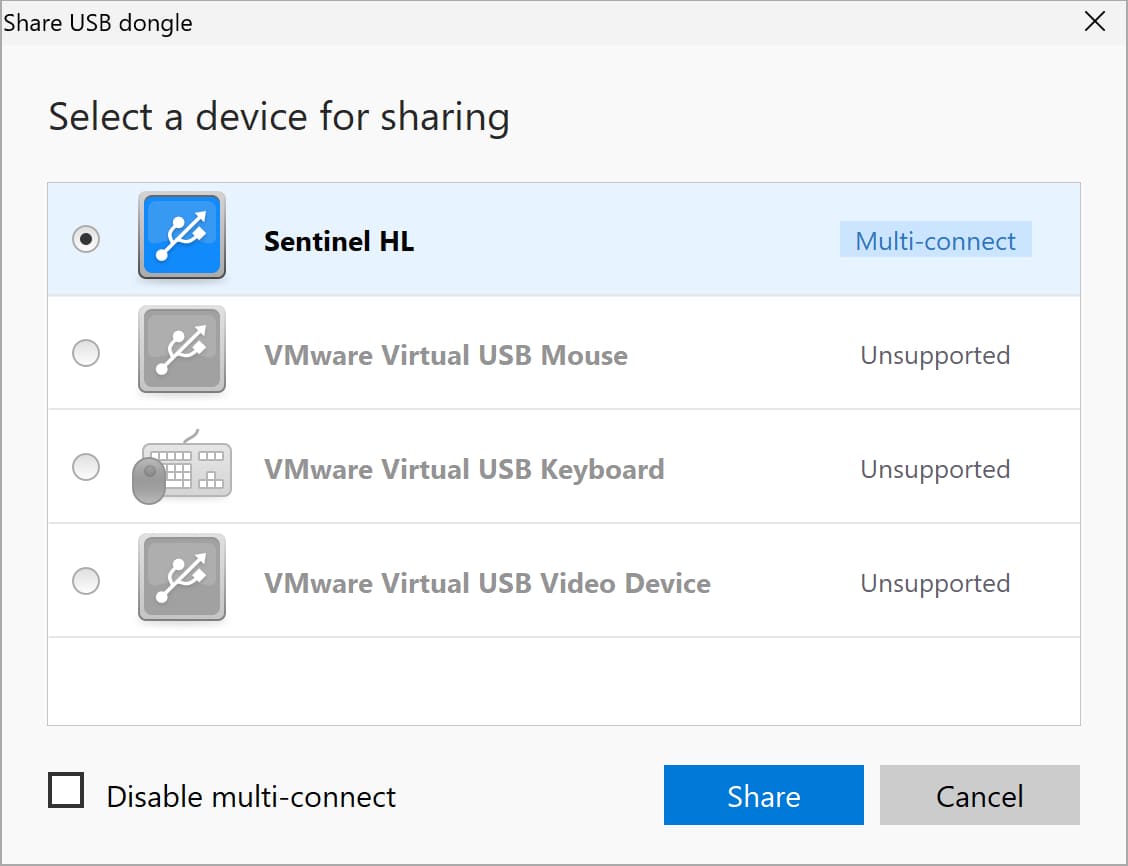

Es ist eine Multiconnect-Option verfügbar, mit der Sie einen USB-Token über das Netzwerk mit mehreren Computern gleichzeitig teilen können*.

Nachdem die Kommunikation mit dem gemeinsam genutzten USB-Token hergestellt wurde, ist das Gerät über den Geräte-Manager so zugänglich, als wäre es physisch mit dem Computer verbunden. Donglify verwendet fortschrittliche Verschlüsselungstechniken, um über das Netzwerk übertragene Daten zu schützen, sodass Sie sich darauf verlassen können, dass Ihre Kommunikation sicher ist.

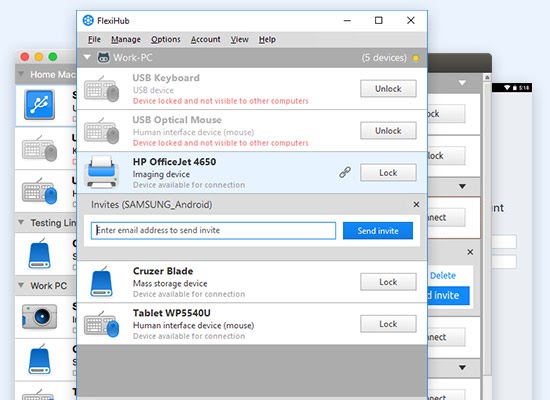

FlexiHub ist eine weitere Software mit ähnlichen Funktionen wie Donglify. Sie können es als Token-Software für den Fernzugriff verwenden, aber das Tool bietet nicht die Möglichkeit, mehrere Verbindungen mit demselben Gerät herzustellen.

Befolgen Sie diese einfachen Schritte, um FlexiHub zu verwenden:

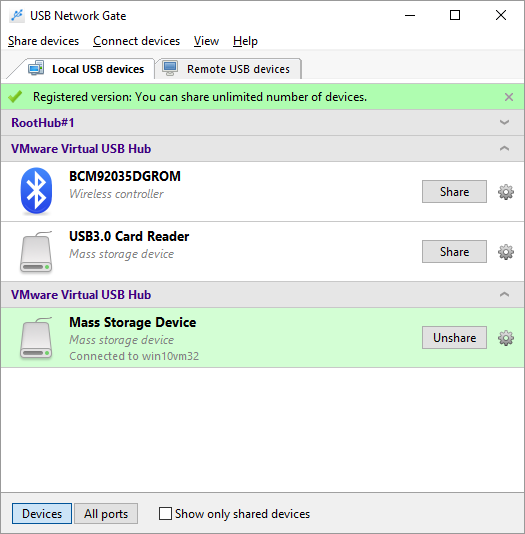

Mit USB Network Gate können Sie mit jeweils einem Remote-Computer auf ein Sicherheitstoken zugreifen. Ein nettes Feature der Software ist die Möglichkeit zu sehen, welche Maschine gerade mit einem USB-Gerät verbunden ist. Dies kann sehr nützlich sein, wenn Sie vergessen haben, den Dongle von einem anderen Computer zu trennen.

So greifen Sie mit USB Network Gate einfach auf einen Remote-USB-Token zu: